世界上最活躍的勒索病毒又(yòu)一(yī)次升級變種出現

2023-01-18 366【安全圈】世界上最活躍的勒索病毒又(yòu)一(yī)次升級變種出現

關鍵詞:勒索病毒

Lockbit Ransomware 團夥,也稱為 Bitwise Spider,是流行的 Lockbit Ransomware-as-a-service 背後的網絡犯罪策劃者。他們是最活躍的勒索病毒團夥之一(yī),通常每天有多個受害者,有時甚至更高。2022 年 3 月 16 日,他們開(kāi)始在其暗網網站上不斷宣布新的受害者,比任何勒索病毒組織都要快得多。

近日,91數據恢複團隊接到一(yī)家公司的求助,這家公司的服務器都因中(zhōng)毒感染.lockbit3.0勒索病毒而導緻公司業務停擺或停滞,.lockbit3.0勒索病毒今年突然升級變種傳播,這個勒索病毒究竟是什麼來頭與變化?

如需恢複數據,可關注“91數據恢複”進行免費(fèi)檢測與咨詢獲取數據恢複的相關幫助。下(xià)面我(wǒ)(wǒ)們來了解看看這個._locked後綴勒索病毒。

一(yī)、什麼是Lockbit 3.0勒索病毒?

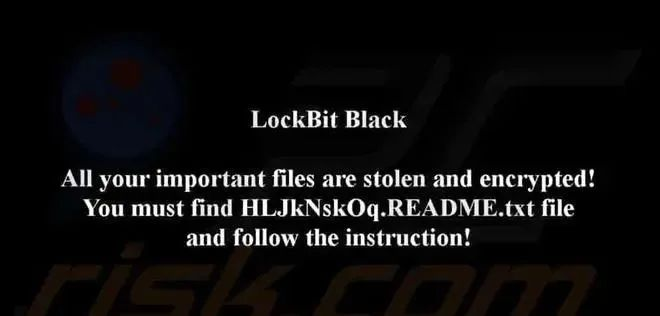

LockBit 3.0(也稱為 LockBit Black)是LockBit 勒索軟件的新變種。它加密文件,修改文件名,更改桌面牆紙(zhǐ),并在桌面上放(fàng)置一(yī)個文本文件(名為“ [random_string].README.txt ”)。LockBit 3.0 将文件名及其擴展名替換為随機動态和靜态字符串。

LockBit 3.0 如何重命名文件的示例:它将“ 1.jpg ”替換為“ CDtU3Eq.HLJkNskOq ”,将“ 2.png ”替換為“ PLikeDC.HLJkNskOq ”,将“ 3.exe ”替換為“ qwYkH3L.HLJkNskOq ”,等等。

他們于 2019 年 9 月作為 ABCD 勒索病毒開(kāi)始 運營,然後更名為 Lockbit。他們已更名,并于 2021 年 6 月推出了更好的勒索軟件 Lockbit 2.0。我(wǒ)(wǒ)們已經看到,Lockbit 2.0 勒索軟件引入了卷影複制和日志(zhì)文件删除等新功能,使受害者更難恢複。此外(wài),Lockbit 在最流行的勒索軟件團夥中(zhōng)擁有最快的加密速度,在一(yī)分(fēn)鐘内加密了大(dà)約 25,000 個文件。

該病毒團夥起源于俄L斯。根據對 Lockbit 2.0的詳細分(fēn)析,勒索軟件會檢查默認系統語言并避免加密,如果受害系統的語言是俄語或鄰近國家之一(yī)的語言,則會停止攻擊。

LockBit 3.0 贖金票(piào)據概述

贖金說明指出數據被盜并加密。如果受害者不支付贖金,數據将發布在暗網。它指示使用提供的網站和個人 ID 聯系攻擊者。此外(wài),贖金記錄警告說,删除或修改加密文件将導緻解密問題。

LockBit 3.0 還引入了漏洞賞金計劃

随着 LockBit 3.0 的發布,該行動引入了勒索軟件團夥提供的第一(yī)個漏洞賞金計劃,要求安全研究人員(yuán)提交漏洞報告以換取 1,000 至 100 萬美元的獎勵。

“我(wǒ)(wǒ)們邀請地球上所有的安全研究人員(yuán)、道德和不道德的黑客參與我(wǒ)(wǒ)們的漏洞賞金計劃。報酬金額從 1000 美元到 100 萬美元不等,”LockBit 3.0 漏洞賞金頁面寫道。

二、Lockbit3.0勒索病毒攻擊的分(fēn)析:

新版本的 LockBit(Lockbit 3.0 或 LockBitBlack)使用了一(yī)種代碼保護機制,即二進制文件中(zhōng)存在加密代碼部分(fēn),從而阻礙惡意軟件檢測,尤其是在通過自動分(fēn)析執行時。

要激活惡意軟件的正确執行, 必須在啟動惡意文件時提供 解密密鑰作為參數 ( -pass ),如果沒有此密鑰,其行為隻會在執行開(kāi)始時導緻軟件崩潰。用于分(fēn)析樣本的解密密鑰報告如下(xià):

db66023ab2abcb9957fb01ed50cdfa6a

當程序啟動時,要調用的第一(yī)個子例程 ( sub_41B000 ) 負責執行二進制部分(fēn)的解密,方法是從執行參數中(zhōng)檢索解密密鑰并将其傳遞給 RC4 密鑰調度算法 (KSA) 算法.

稍後,通過讀取 進程環境塊 (PEB) 訪問要解密的部分(fēn)

惡意軟件實施的反分(fēn)析機制涉及執行其惡意行為所需的 Win32 API 的動态加載。

負責加載所需 API 并将其映射到内存的子程序隻能在惡意軟件的解密/解包版本上進行分(fēn)析。解析 API 的方式在于調用子程序 ( sub_407C5C ),該子程序接收與密鑰 0x4506DFCA異或 的混淆字符串作為輸入 ,以便解密 要解析的Win32 API名稱。

分(fēn)析還顯示了 Lockbit 3.0 勒索病毒和 BlackMatter 樣本之間相似的其他代碼部分(fēn),這表明實施這兩種勒索軟件的威脅組之間可能存在相關性。

為了阻礙分(fēn)析,LockBit 3.0 勒索病毒還使用 了字符串混淆,這是通過一(yī)個簡單的解密算法 ( XOR ) 來解密字符串。關于 文件加密,勒索軟件采用多線程方式。文件使用AES加密,對于大(dà)文件,并非所有内容都被加密,而隻是其中(zhōng)的一(yī)部分(fēn)。

三、中(zhōng)了Lockbit3.0後綴勒索病毒文件怎麼恢複?

此後綴病毒文件由于加密算法的原因,每台感染的電(diàn)腦服務器文件都不一(yī)樣,需要獨立檢測與分(fēn)析加密文件的病毒特征與加密情況,才能确定最适合的恢複方案。

考慮到數據恢複需要的時間、成本、風險等因素,建議如果數據不太重要,建議直接全盤掃描殺毒後全盤格式化重裝系統,後續做好系統安全防護工(gōng)作即可。如果受感染的數據确實有恢複的價值與必要性,可關注“91數據恢複”進行免費(fèi)咨詢獲取數據恢複的相關幫助。

四、系統安全防護措施建議:

預防遠比救援重要,所以為了避免出現此類事件,強烈建議大(dà)家日常做好以下(xià)防護措施:

①及時給辦公終端和服務器打補丁,修複漏洞,包括操作系統以及第三方應用的補丁,防止攻擊者通過漏洞入侵系統。

②盡量關閉不必要的端口,如139、445、3389等端口。如果不使用,可直接關閉高危端口,降低被漏洞攻擊的風險。

③不對外(wài)提供服務的設備不要暴露于公網之上,對外(wài)提供服務的系統,應保持較低權限。

④企業用戶應采用高強度且無規律的密碼來登錄辦公系統或服務器,要求包括數字、大(dà)小(xiǎo)寫字母、符号,且長度至少為8位的密碼,并定期更換口令。

⑤數據備份保護,對關鍵數據和業務系統做備份,如離(lí)線備份,異地備份,雲備份等, 避免因為數據丢失、被加密等造成業務停擺,甚至被迫向攻擊者妥協。

⑥敏感數據隔離(lí),對敏感業務及其相關數據做好網絡隔離(lí)。避免雙重勒索病毒在入侵後輕易竊取到敏感數據,對公司業務和機密信息造成重大(dà)威脅。

⑦盡量關閉不必要的文件共享。

⑧提高安全運維人員(yuán)職業素養,定期進行木馬病毒查殺。

END